在數(shù)字化轉(zhuǎn)型浪潮下,信息系統(tǒng)集成服務(wù)正從傳統(tǒng)的單體架構(gòu)向靈活、可擴展的微服務(wù)架構(gòu)演進。微服務(wù)架構(gòu)通過將復(fù)雜應(yīng)用拆分為一組小型、獨立的服務(wù),顯著提升了系統(tǒng)的可維護性、部署靈活性和技術(shù)棧多樣性。面對琳瑯滿目的技術(shù)組件,如何為信息系統(tǒng)集成項目進行科學(xué)、合理的微服務(wù)技術(shù)棧選型,成為確保項目成功的關(guān)鍵。本手冊旨在為架構(gòu)師、技術(shù)負責(zé)人及開發(fā)團隊提供一套系統(tǒng)的微服務(wù)技術(shù)棧選型框架與實踐指南。

一、微服務(wù)架構(gòu)核心層與選型原則

微服務(wù)技術(shù)棧通常可劃分為以下核心層次,選型需遵循業(yè)務(wù)匹配、團隊能力、社區(qū)生態(tài)與長期維護四大原則:

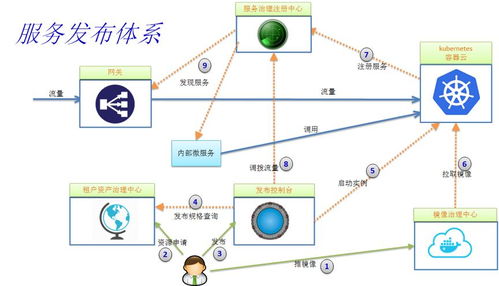

- 服務(wù)治理與通信層:負責(zé)服務(wù)注冊發(fā)現(xiàn)、負載均衡、配置管理等。主流選型包括Spring Cloud Alibaba(含Nacos)、Consul、Eureka等。對于國內(nèi)環(huán)境,Spring Cloud Alibaba生態(tài)集成度高,是常見選擇。

- API網(wǎng)關(guān)層:作為系統(tǒng)統(tǒng)一入口,處理路由、認證、限流等。Kong、Spring Cloud Gateway、Zuul(逐漸淘汰)是主要選項。Spring Cloud Gateway基于響應(yīng)式編程,性能優(yōu)異,適合Spring技術(shù)棧團隊。

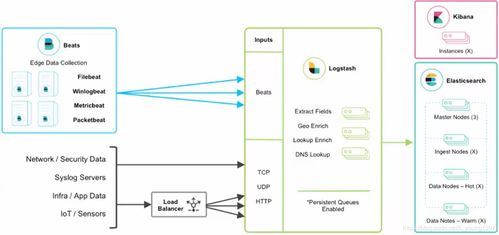

- 容錯與監(jiān)控層:保障系統(tǒng)高可用,需集成熔斷(如Sentinel、Hystrix)、鏈路追蹤(如SkyWalking、Zipkin)及日志監(jiān)控(ELK/EFK棧)。

- 數(shù)據(jù)管理與消息層:數(shù)據(jù)庫可按服務(wù)拆分,選用MySQL、PostgreSQL等關(guān)系型數(shù)據(jù)庫或MongoDB等NoSQL數(shù)據(jù)庫;消息隊列推薦RabbitMQ、Kafka,用于異步通信與事件驅(qū)動。

- 部署與運維層:容器化采用Docker,編排首選Kubernetes(K8s),配合CI/CD工具如Jenkins、GitLab CI實現(xiàn)自動化部署。

二、信息系統(tǒng)集成服務(wù)的選型考量重點

信息系統(tǒng)集成項目通常涉及多系統(tǒng)對接、數(shù)據(jù)流轉(zhuǎn)與業(yè)務(wù)流程整合,技術(shù)棧選型需額外關(guān)注:

- 異構(gòu)系統(tǒng)兼容性:選擇支持多種協(xié)議(如REST、gRPC、Dubbo)的框架,便于集成遺留系統(tǒng)或第三方服務(wù)。

- 數(shù)據(jù)一致性保障:在分布式事務(wù)場景下,可考慮Seata、消息隊列+最終一致性方案。

- 安全性強化:集成OAuth 2.0、JWT等認證授權(quán)機制,并在網(wǎng)關(guān)上實施API安全策略。

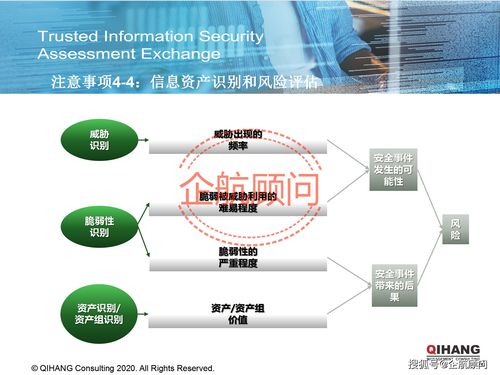

- 可觀測性:必須強化日志聚合、指標(biāo)監(jiān)控與鏈路追蹤,以快速定位跨服務(wù)問題。

三、推薦技術(shù)棧組合示例

針對典型的信息系統(tǒng)集成項目,可參考以下組合:

- 輕量級Java技術(shù)棧:Spring Boot + Spring Cloud Alibaba(Nacos、Sentinel、Seata) + Spring Cloud Gateway + MySQL/Redis + RabbitMQ + SkyWalking + K8s。該組合生態(tài)成熟,文檔豐富,適合快速落地。

- 高性能多語言棧:Go/Python微服務(wù) + gRPC + Consul + Kong + Kafka + Prometheus/Grafana + Docker Swarm/K8s。適合團隊技術(shù)多元、追求極致性能的場景。

四、選型實施流程與風(fēng)險規(guī)避

- 需求分析:明確集成范圍、性能指標(biāo)、安全合規(guī)要求及團隊技術(shù)儲備。

- 原型驗證:對關(guān)鍵組件(如網(wǎng)關(guān)、服務(wù)發(fā)現(xiàn))進行PoC測試,評估穩(wěn)定性與學(xué)習(xí)成本。

- 漸進式演進:避免一次性全棧替換,可從新模塊或邊緣服務(wù)試點,逐步推廣。

- 規(guī)避常見風(fēng)險:警惕技術(shù)棧過新導(dǎo)致的社區(qū)支持不足;避免組件過度冗余,增加運維復(fù)雜度;確保核心組件有備份方案(如多注冊中心容災(zāi))。

###

微服務(wù)技術(shù)棧選型沒有“銀彈”,需緊密結(jié)合信息系統(tǒng)集成項目的具體需求與約束條件。通過系統(tǒng)化評估、分層選型與持續(xù)迭代,方能構(gòu)建出健壯、可擴展的集成架構(gòu),支撐企業(yè)業(yè)務(wù)敏捷創(chuàng)新與長效發(fā)展。建議團隊在選型后建立內(nèi)部技術(shù)規(guī)范與知識庫,并關(guān)注云原生趨勢(如Service Mesh),為架構(gòu)演進預(yù)留空間。